- NormaCS

- NormaCS. Доказательная база ТР ТС

- NormaCS. Классификатор ISO . 01 Общие положения. Терминология. Стандартизация. Документация

- NormaCS. Классификатор ISO. 03 Социология. Услуги. Организация фирм и управление ими. Администрация. Транспорт

- NormaCS. Классификатор ISO. 11 Здравоохранение

- NormaCS. Классификатор ISO. 13 Охрана окружащей среды. Защита человека от воздействия окружающей среды. Безопасность

- Показать все

- NormaCS

- NormaCS. Доказательная база ТР ТС

- NormaCS. Классификатор ISO . 01 Общие положения. Терминология. Стандартизация. Документация

- NormaCS. Классификатор ISO. 03 Социология. Услуги. Организация фирм и управление ими. Администрация. Транспорт

- NormaCS. Классификатор ISO. 11 Здравоохранение

- NormaCS. Классификатор ISO. 13 Охрана окружащей среды. Защита человека от воздействия окружающей среды. Безопасность

- Показать все

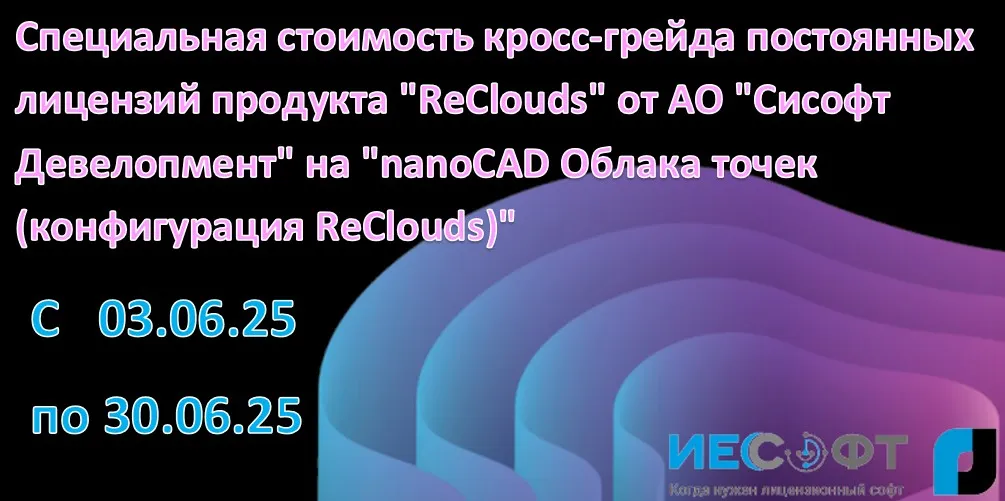

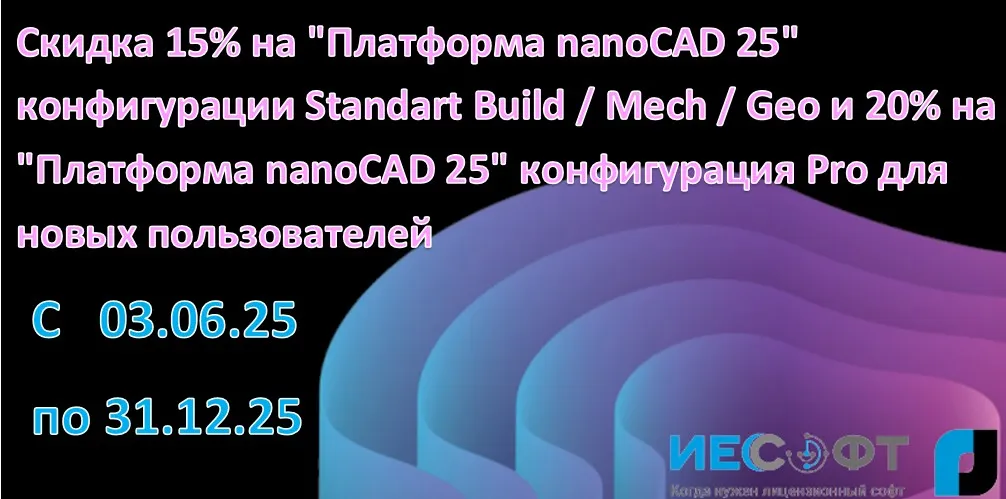

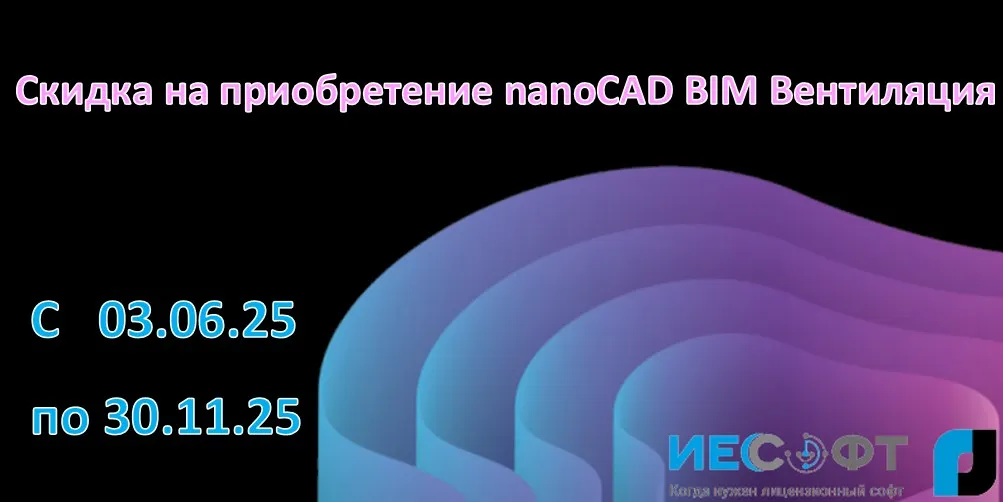

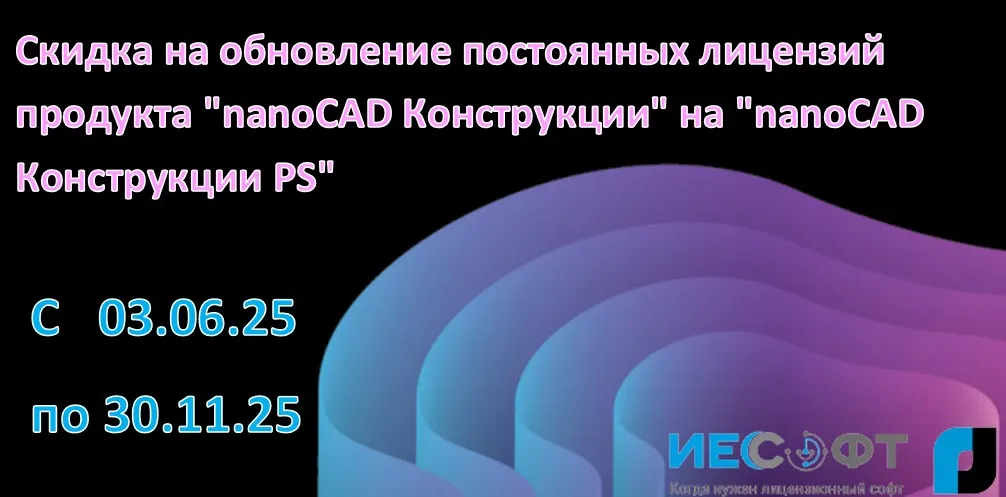

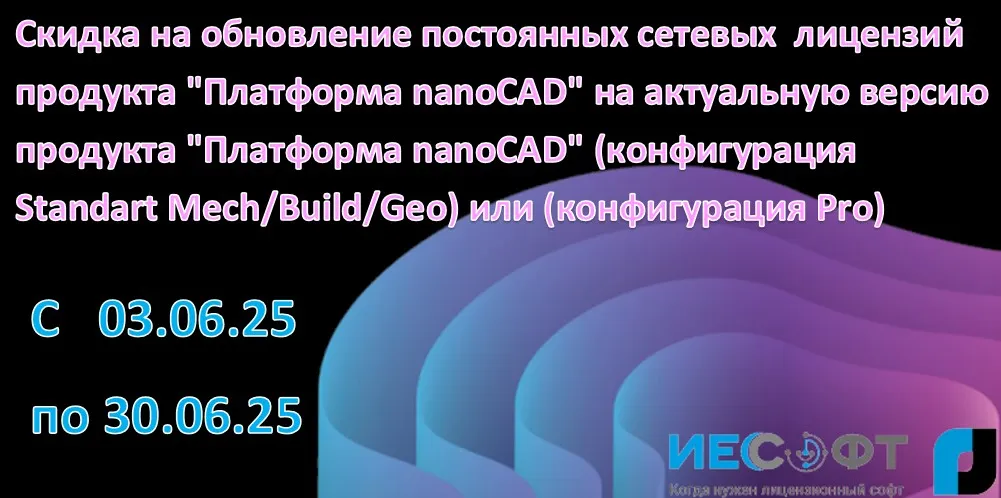

Специальные предложения

Вебинары

База знаний

Руководителю

Как выбрать подходящее ПО. Ответы здесь!

Nanosoft

SOLIDWORKS

Autodesk

BIM

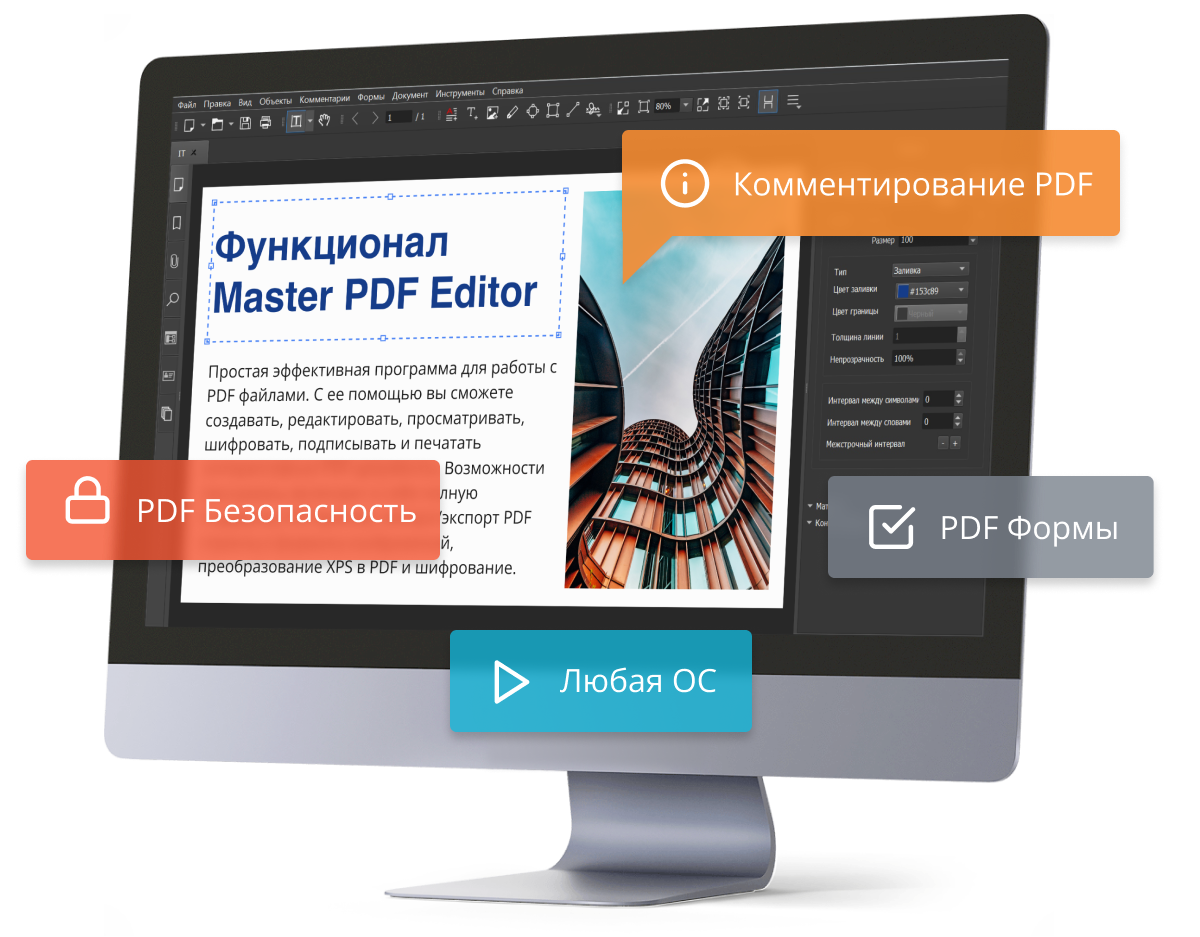

Adobe

Astra Linux

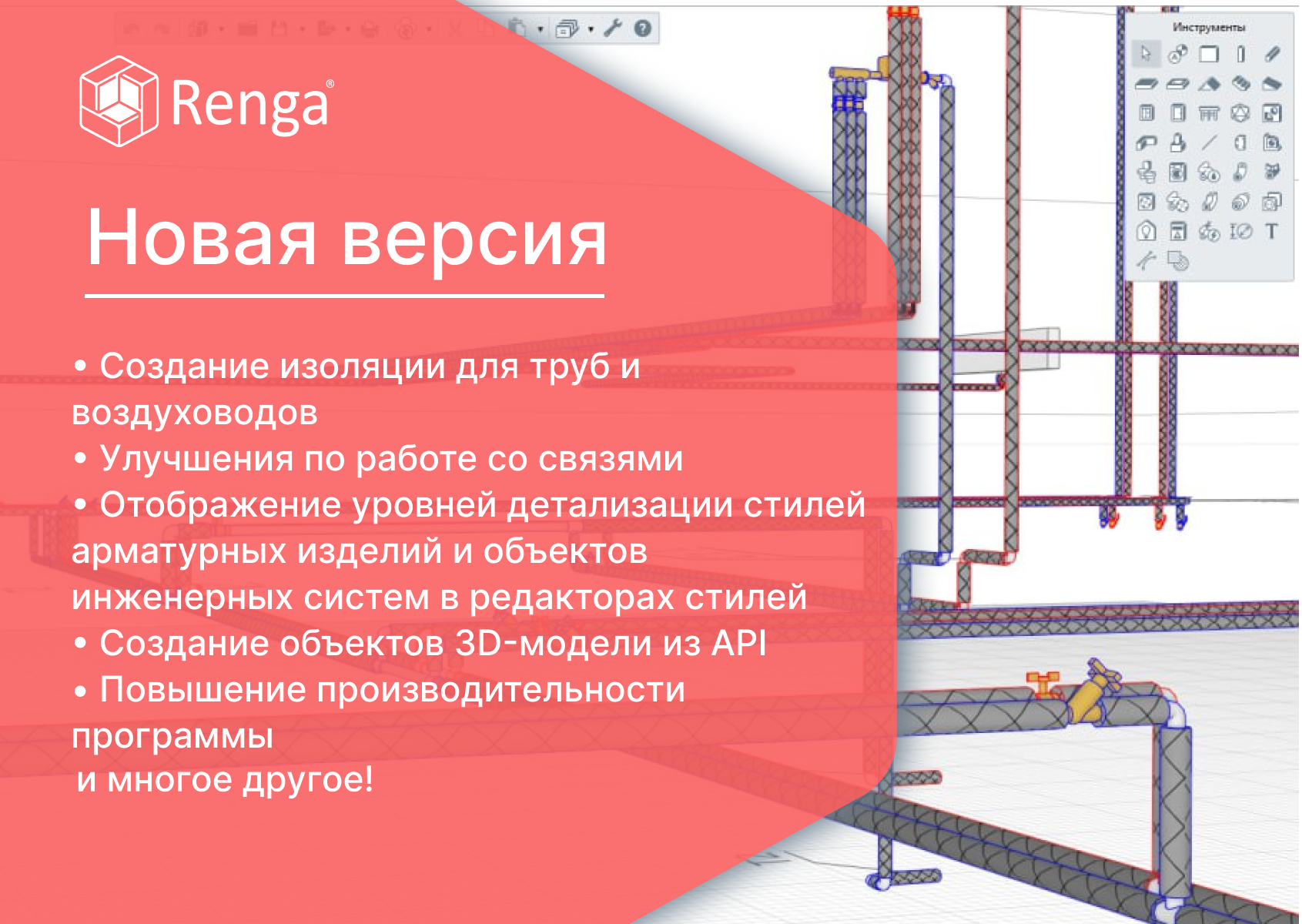

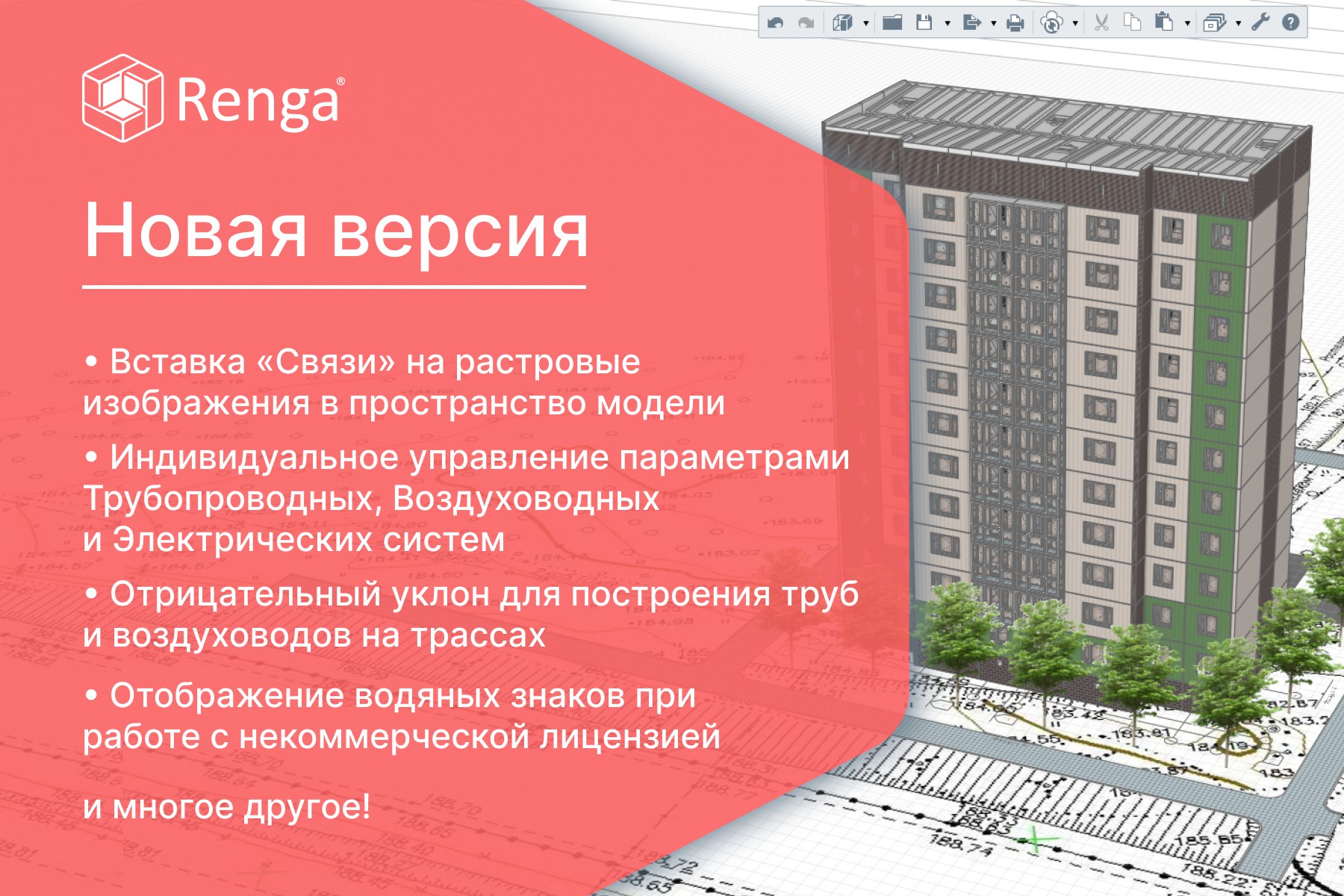

Renga

Лира

Р7-Офис

Не нашли ответ на свой вопрос?

Новости

Отзывы клиентов

Компания «ИЕСофт» предлагает купить программное обеспечение с гарантией производителя. В продаже большой выбор отечественного ПО. Мы предлагаем только лицензионный софт, выполняем доставку электронных и физических лицензий. Стоимость услуг уточняйте отдельно.

Наша продукция

Предлагаем к покупке:

- офисные программы и приложения для компьютера;

- САПР и программы для 3D-моделирования;

- антивирусные программы;

- компьютерные приложения для работы в интернете (почтовые клиенты, серверные программы);

- средства для анимации, графики и рендеринга;

- программы для работы с аудио и видео;

- системные утилиты для ПК (для записи дисков, резервного копирования);

- средства программирования;

- обучающие продукты и т. д.;

- оборудование (коммутаторы, жесткие диски, серверные станции брендов Huawei, Cisco, UserGate, Eltex, Dell, Maipu и других производителей).

Подобрать ПО для Вашей операционной системы с подходящей лицензией и по выгодным ценам помогут наши специалисты. Обращайтесь по телефону +7 (495) 989-21-77. Мы работаем в Москве и по всей России.

Почему более 10 000 клиентов

выбрали ИЕСофт?

Тех. поддержка

Экономия средств

Вежливые сотрудники